-

1 reliability

- надежность несрабатывания

- надежность (программного средства)

- надёжность (в строительстве)

- надёжность (в информационных технологиях)

- надежность

- достоверность

- вероятность безотказной работы

- безотказность

безотказность

Свойство объекта непрерывно сохранять работоспособное состояние в течение некоторого времени или наработки.

[ ГОСТ 27.002-89]Тематики

- надежность, основные понятия

EN

надежность

Способность оборудования безотказно выполнять заданные функции при определенных условиях и в заданном интервале времени.

[ГОСТ ЕН 1070-2003]

надежность

Способность машины, частей или оборудования исполнять требуемую функцию в регламентированных условиях и заданном временном отрезке без сбоев.

[ ГОСТ Р 51333-99]

надежность

Свойство объекта сохранять во времени в установленных пределах значения всех параметров, характеризующих способность выполнять требуемые функции в заданных режимах и условиях применения, технического обслуживания, хранения и транспортирования.

Примечание. Надежность является комплексным свойством, которое в зависимости от назначения объекта и условий его применения может включать безотказность, долговечность, ремонтопригодность и сохраняемость или определенные сочетания этих свойств

[ ГОСТ 27.002-89]

[ОСТ 45.153-99]

[СО 34.21.307-2005]

[СТО Газпром РД 2.5-141-2005]

надежность

Собирательный термин, используемый для описания характеристики готовности и влияющих на нее факторов: безотказности, ремонтопригодности и обеспечение технического обслуживания и ремонта.

Примечания

1 Надежность используется только для общих описаний, когда не применяются количественные термины.

2 Надежность является одним из зависящих от времени аспектов качества.

3 Определение надежности и Примечание 1, приведенные выше взяты из главы 191 словаря МЭК 50, который также включает родственные термины и определения.

[ИСО 8402-94]

надежность

Собирательный термин, применяемый для описания свойства готовности и влияющих на него свойств безотказности, ремонтопригодности и обеспеченности технического обслуживания и ремонта.

Примечание

Термин "надежность" применяется только для общего неколичественного описания свойства.

[МЭК 60050-191:1990].

[ ГОСТ Р ИСО 9000-2008]Недопустимые, нерекомендуемые

Тематики

- безопасность гидротехнических сооружений

- газораспределение

- надежность средств электросвязи

- надежность, основные понятия

- системы менеджмента качества

- управл. качеством и обеспеч. качества

EN

DE

FR

надежность (программного средства)

Совокупность свойств, характеризующая способность программного средства сохранять заданный уровень пригодности в заданных условиях в течение заданного интервала времени.

Примечания

1. Программное средство не подвержено износу или старению. Ограничения его уровня пригодности являются следствием дефектов, внесенных в содержание программного средства в процессе постановки и решения задачи его создания или модификации. Количество и характер отказов программного средства, являющихся следствием этих дефектов, зависят от способа применения программного средства и от выбираемых вариантов его функционирования, но не зависят от времени.

2. Надежность программных средств, являющихся частью конкретной системы обработки информации, может входить в состав признаков ее качества наряду с ее надежностью как технической системы.

[ ГОСТ 28806-90 ]Тематики

Обобщающие термины

EN

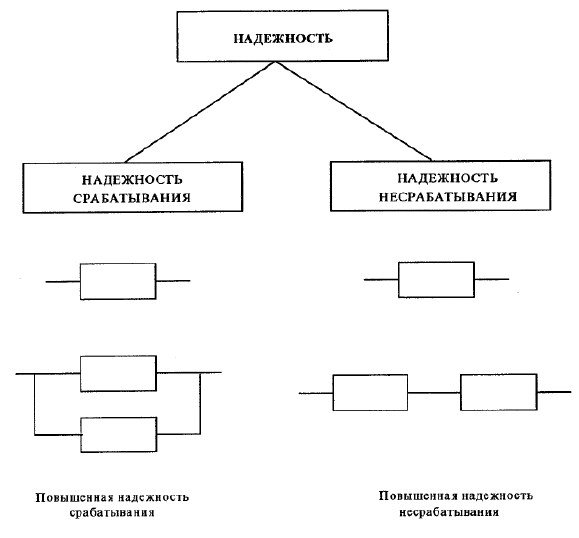

надежность несрабатывания

Вероятность отсутствия непредусмотренного функционирования защиты в заданных условиях в течение заданного интервала времени

[Разработка типовых структурных схем микропроцессорных устройств РЗА на объектах ОАО "ФКС ЕЭС". Пояснительная записка. Новосибирск 2006 г.]

надежность на несрабатывание

надежность защиты на несрабатывание

—

[В.А.Семенов. Англо-русский словарь по релейной защите]EN

security of protection

security of relay system (US)

the probability for a protection of not having an unwanted operation under given conditions for a given time interval

[IEV ref 448-12-06]FR

sécurité d'une protection

probabilité pour une protection de ne pas avoir de fonctionnement intempestif, dans des conditions données, pendant un intervalle de temps donné

[IEV ref 448-12-06]Тематики

EN

DE

- Sicherheit des Selektivschutzes, f

FR

надёжность

—

[Я.Н.Лугинский, М.С.Фези-Жилинская, Ю.С.Кабиров. Англо-русский словарь по электротехнике и электроэнергетике, Москва, 1999]Тематики

- электротехника, основные понятия

EN

надёжность

(ITIL Continual Service Improvement) (ITIL Service Design)

Мера того, как долго конфигурационная единица или ИТ-услуга может выполнять согласованные функции без перерывов. Обычно измеряется как MTBF или MTBSI. Термин «надежность» также может быть применён для обозначения вероятности того, что процесс, функция и т.п. произведут требуемые результаты. См. тж. доступность.

[Словарь терминов ITIL версия 1.0, 29 июля 2011 г.]EN

reliability

(ITIL Continual Service Improvement) (ITIL Service Design) A measure of how long an IT service or other configuration item can perform its agreed function without interruption. Usually measured as MTBF or MTBSI. The term can also be used to state how likely it is that a process, function etc. will deliver its required outputs. See also availability.

[Словарь терминов ITIL версия 1.0, 29 июля 2011 г.]Тематики

EN

надёжность

Способность зданий и сооружений, а также их несущих и ограждающих конструкций выполнять заданные функции в период эксплуатации

[Терминологический словарь по строительству на 12 языках (ВНИИИС Госстроя СССР)]Тематики

EN

DE

FR

2.17 достоверность (reliability): Свойство соответствия предусмотренному поведению и результатам.

Источник: ГОСТ Р ИСО/МЭК 13335-1-2006: Информационная технология. Методы и средства обеспечения безопасности. Часть 1. Концепция и модели менеджмента безопасности информационных и телекоммуникационных технологий оригинал документа

3.54 достоверность (reliability): Свойство соответствия предусмотренному поведению и результатам [2]:

Источник: ГОСТ Р ИСО/ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.2 достоверность (reliability): Уровень прецизионности результатов измерений, полученных с использованием соответствующего метода или оборудования.

Примечание - Достоверность обычно характеризуют однородностью (гомогенностью), устойчивостью и стабильностью результатов измерений, а в случае, когда обработку результатов измерений выполняют два или более специалистов, групп или организаций, также и взаимной достоверностью, характеризующей их оценки. Достоверность обеспечивает обобщаемость полученных результатов.

Источник: ГОСТ Р ИСО 10075-3-2009: Эргономические принципы обеспечения адекватности умственной нагрузки. Часть 3. Принципы и требования к методам измерений и оценке умственной нагрузки оригинал документа

3.54 достоверность (reliability): Свойство соответствия предусмотренному поведению и результатам [2]:

Источник: ГОСТ Р ИСО ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

2.37 надежность (reliability) (информации): Степень уверенности в информации при представлении или оценивании соответствующего рассматриваемого объекта.

Примечание - Информация может быть в виде данных, показателей (2.16) или приблизительных оценок.

Источник: ГОСТ Р ИСО 24511-2009: Деятельность, связанная с услугами питьевого водоснабжения и удаления сточных вод. Руководящие указания для менеджмента коммунальных предприятий и оценке услуг удаления сточных вод оригинал документа

2.37 надежность (reliability) (информации): Степень уверенности в информации при представлении или оценивании соответствующего рассматриваемого объекта.

Примечание - Информация может быть в виде данных, показателей (2.16) или приблизительных оценок.

Источник: ГОСТ Р ИСО 24512-2009: Деятельность, связанная с услугами питьевого водоснабжения и удаления сточных вод. Руководящие указания для менеджмента систем питьевого водоснабжения и оценке услуг питьевого водоснабжения оригинал документа

3.91 надежность (reliability): Вероятность того, что элемент или система будут исполнять требуемые функции без отказов при определенных условиях эксплуатации и обслуживания в течение указанного интервала времени.

Источник: ГОСТ Р 54382-2011: Нефтяная и газовая промышленность. Подводные трубопроводные системы. Общие технические требования оригинал документа

3.1.1 надежность (reliability): Вероятность того, что объект может выполнять требуемую функцию в данных условиях в течение данного периода времени (t1, t2).

Примечания

1. Обычно изначально подразумевается, что объект в состоянии выполнить требуемую функцию в начале временного периода.

2. Термин «надежность» также используют для обозначения работоспособности, характеризуемой этой вероятностью (МЭК 60050-191) [1].

[МЭК 60050-191] [1]

Источник: ГОСТ Р 50030.5.4-2011: Аппаратура распределения и управления низковольтная. Часть 5.4. Аппараты и элементы коммутации для цепей управления. Метод оценки рабочих характеристик слаботочных контактов. Специальные испытания оригинал документа

2.37 надежность (reliability) (информации): Степень уверенности в информации при представлении или оценивании соответствующего рассматриваемого объекта.

Примечание - Информация может быть в виде данных, показателей (2.16) или приблизительных оценок.

Источник: ГОСТ Р ИСО 24510-2009: Деятельность, связанная с услугами питьевого водоснабжения и удаления сточных вод. Руководящие указания по оценке и улучшению услуги, оказываемой потребителям оригинал документа

3.21 вероятность безотказной работы (reliability): Вероятность выполнения объектом требуемой функции в заданных условиях и в заданном интервале времени.

[ИСО 921:1997]

Примечание - Показатель вероятности безотказной работы применяют при анализе конструкции зданий или объектов, влияющих на развитие пожара. Требования к вероятности безотказной работы должны быть учтены при разработке сценария пожара и должны учитывать последствия, связанные с этим сценарием. Также возможна ситуация, при которой требования могут быть заданы диапазоном частичного функционирования или частичного отказа. В этом случае для вероятности безотказной работы исследуемого объекта необходимо специальное определение.

Источник: ГОСТ Р 51901.10-2009: Менеджмент риска. Процедуры управления пожарным риском на предприятии оригинал документа

3.50 надежность (reliability): Вероятность того, что прибор, система или устройство будут выполнять назначенные функции удовлетворительно в течение определенного времени в определенных условиях эксплуатации.

[МАГАТЭ 50-SG-D8]

Примечание - Надежность компьютерных систем включает в себя как надежность технических средств, которая обычно выражается количественно, так и надежность программного обеспечения, которая обычно является качественной мерой, поскольку в большинстве случаев не существует критериев для установления числового значения его надежности.

Источник: ГОСТ Р МЭК 61513-2011: Атомные станции. Системы контроля и управления, важные для безопасности. Общие требования оригинал документа

3.15 надежность (reliability): Способность конструкции сохранять во времени в установленных пределах значения всех параметров, характеризующих способность выполнять требуемые функции в заданных режимах и условиях эксплуатации, технического обслуживания, строительства и транспортировки.

Примечание - Надежность является комплексным свойством, которое в зависимости от назначения объекта и условий его эксплуатации может включать безотказность, долговечность, ремонтопригодность или определенные сочетания этих свойств.

Источник: ГОСТ Р 54483-2011: Нефтяная и газовая промышленность. Платформы морские для нефтегазодобычи. Общие требования оригинал документа

Англо-русский словарь нормативно-технической терминологии > reliability

-

2 security

- ценные бумаги (pl.)

- ценная бумага

- права доступа

- охрана

- обеспеченность

- обеспечение безопасности и охраны

- надежность несрабатывания

- надёжность

- защищенность программного средства

- защищенность

- защита

- безопасность

защищенность программного средства

Совокупность свойств программного средства, характеризующая его способность предотвращать несанкционированный доступ, как случайный, так и умышленный, к программам и данным, а также степень удобства и полноты обнаружения результатов такого доступа или действий по разрушению программ и данных.

[ ГОСТ 28806-90]Тематики

Обобщающие термины

EN

надежность несрабатывания

Вероятность отсутствия непредусмотренного функционирования защиты в заданных условиях в течение заданного интервала времени

[Разработка типовых структурных схем микропроцессорных устройств РЗА на объектах ОАО "ФКС ЕЭС". Пояснительная записка. Новосибирск 2006 г.]

надежность на несрабатывание

надежность защиты на несрабатывание

—

[В.А.Семенов. Англо-русский словарь по релейной защите]EN

security of protection

security of relay system (US)

the probability for a protection of not having an unwanted operation under given conditions for a given time interval

[IEV ref 448-12-06]FR

sécurité d'une protection

probabilité pour une protection de ne pas avoir de fonctionnement intempestif, dans des conditions données, pendant un intervalle de temps donné

[IEV ref 448-12-06]Тематики

EN

DE

- Sicherheit des Selektivschutzes, f

FR

надёжность

—

[Я.Н.Лугинский, М.С.Фези-Жилинская, Ю.С.Кабиров. Англо-русский словарь по электротехнике и электроэнергетике, Москва, 1999]Тематики

- электротехника, основные понятия

EN

права доступа

Описание типа разрешенных взаимодействий, который может выполнить объект при помощи данного ресурса. Например, читать, писать, исполнять, добавлять, изменять и удалять. (МСЭ-Т Х.1141).

[ http://www.iks-media.ru/glossary/index.html?glossid=2400324]

права доступа

Перечень разрешенных действий и сетевых ресурсов, которые при работе с данной системой могут быть доступны конкретному пользователю.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- автоматизированные системы

- электросвязь, основные понятия

EN

ценная бумага

обеспечение

1. Актив (активы), на который кредитор имеет право оборота (регресса) при невыполнении должником своих обязательств по погашению долга. Когда речь идет о предоставлении ссуд банками или иными заимодателями, обеспечение иногда называют обеспечением кредита (collateral).

2. Финансовые активы, к которым относят акции, государственные ценные бумаги, облигации, долговые обязательства, сертификаты паевых трестов и свидетельства права собственности на ссуженные или депонированные денежные средства. Страховые полисы в число ценных бумаг не входят.

См. также: bearer security (ценная бумага на предъявителя); dated security (ценная бумага с фиксированным сроком погашения); fixed-interest security (ценная бумага с фиксированным процентом); gilt-edged security (первоклассная ценная бумага); listed security (ценная бумага, котируемая на фондовой бирже); marketable security (ценная бумага, обращающаяся на бирже/рыночная ценная бумага).

[ http://www.vocable.ru/dictionary/533/symbol/97]Тематики

Синонимы

EN

ценные бумаги (pl.)

—

[ http://slovarionline.ru/anglo_russkiy_slovar_neftegazovoy_promyishlennosti/]Тематики

EN

3.25 защита (security): Сохранение информации и данных так, чтобы недопущенные к ним лица или системы не могли их читать или изменять, а допущенные лица или системы не ограничивались в доступе к ним.

Источник: ГОСТ Р ИСО/МЭК 12207-99: Информационная технология. Процессы жизненного цикла программных средств оригинал документа

2.38 безопасность (security): Сочетание доступности, конфиденциальности, целостности и отслеживаемое™ [18].

3.65 безопасность (security): Качество или состояние защищенности от несанкционированного доступа или неконтролируемых потерь или воздействий.

Примечания

1 Абсолютная безопасность является практически недостижимой, а качество определенной системы безопасности - относительным.

2 В рамках системы безопасности «состояние - модель» безопасность является таким «состоянием», которое должно сохраняться при различных операциях.

Источник: ГОСТ Р ИСО/ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.2 безопасность (security): Сопротивление преднамеренному акту незаконного вмешательства, рассчитанному на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53661-2009: Система менеджмента безопасности цепи поставок. Руководство по внедрению оригинал документа

3.20 обеспечение безопасности и охраны (security): Противодействие преднамеренным действиям, направленным на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53662-2009: Система менеджмента безопасности цепи поставок. Наилучшие методы обеспечения безопасности цепи поставок. Оценки и планы оригинал документа

3.2 безопасность (security): Сопротивление преднамеренному акту незаконного вмешательства, рассчитанному на нанесение вреда или ущерба цепи поставок или посредством цепи поставок.

Источник: ГОСТ Р 53663-2009: Система менеджмента безопасности цепи поставок. Требования оригинал документа

3.65 безопасность (security): Качество или состояние защищенности от несанкционированного доступа или неконтролируемых потерь или воздействий.

Примечания

1 Абсолютная безопасность является практически недостижимой, а качество определенной системы безопасности - относительным.

2 В рамках системы безопасности «состояние - модель» безопасность является таким «состоянием», которое должно сохраняться при различных операциях.

Источник: ГОСТ Р ИСО ТО 13569-2007: Финансовые услуги. Рекомендации по информационной безопасности

3.9 охрана (security): Противодействие преднамеренным, несанкционированным действиям, направленным на причинение вреда или ущерба судам и портам.

Источник: ГОСТ Р 53660-2009: Суда и морские технологии. Оценка охраны и разработка планов охраны портовых средств оригинал документа

3.54 защищенность (security): Способность компьютерной системы защитить информацию и данные так, чтобы не допустить их несанкционированного прочтения или изменения другими системами и отдельными лицами, и для того, чтобы допущенные к ним системы и лица не получали отказов.

[ИСО/МЭК12207, пункт 3.25, модифицировано]

Источник: ГОСТ Р МЭК 61513-2011: Атомные станции. Системы контроля и управления, важные для безопасности. Общие требования оригинал документа

2.29 безопасность (security): Все аспекты, связанные с определением, достижением и поддержанием конфиденциальности, целостности, доступности, подотчетности, аутентичности и достоверности.

Примечание - Считаются защищенными до тех пор, пока их пользователи могут быть уверенными в их должном функционировании. Защищенность продукта, системы или услуги обычно рассматривается в контексте оценки фактических или ожидаемых угроз.

а) способность программного продукта защитить информацию и данные так, чтобы неуполномоченные лица или системы не могли их считать или модифицировать, а уполномоченные - не получали бы отказ в доступе к ним.

[ИСО/МЭК 9126-1]

Источник: ГОСТ Р 54581-2011: Информационная технология. Методы и средства обеспечения безопасности. Основы доверия к безопасности ИТ. Часть 1. Обзор и основы оригинал документа

Англо-русский словарь нормативно-технической терминологии > security

-

3 efficiency

- эффективность (программного средства)

- эффективность (объекта)

- эффективность

- энергетическая эффективность источника

- работоспособность

- продуктивность

- коэффициент полезного действия прибора СВЧ

- коэффициент полезного действия

- коэффициент использования (генерирующих мощностей)

- выход (процесса)

- выгодность

выгодность

умение

подготовленность

работоспособность

оперативность

—

[Л.Г.Суменко. Англо-русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.]Тематики

Синонимы

EN

коэффициент использования (генерирующих мощностей)

—

[А.С.Гольдберг. Англо-русский энергетический словарь. 2006 г.]Тематики

EN

коэффициент полезного действия

Отношение отдаваемой мощности к потребляемой активной мощности.

[ОСТ 45.55-99]

коэффициент полезного действия

КПД

Величина, характеризующая совершенство процессов превращения, преобразования или передачи энергии, являющаяся отношением полезной энергии к подведенной.

[РД 01.120.00-КТН-228-06]

коэффициент полезного действия

-

[IEV number 151-15-25]EN

efficiency

ratio of output power to input power of a device

NOTE – If the output power and/or input power is electric, active power is meant.

[IEV number 151-15-25]FR

rendement, m

rapport de la puissance de sortie à la puissance d'entrée d’un dispositif

NOTE – Lorsque la puissance d’entrée ou de sortie est électrique, il s’agit de puissance active.

[IEV number 151-15-25]Тематики

- электротехника, основные понятия

Синонимы

EN

- coefficient of efficiency

- coefficient of performance

- degree of efficiency

- effectiveness

- efficiency

- efficiency coefficient

- efficiency factor

- efficiency output

- performance

- performance factor

DE

FR

- rendement, m

коэффициент полезного действия прибора СВЧ

к.п.д.

η

Отношение разности выходной и входной мощности сигнала прибора СВЧ к мощности, потребляемой всеми электродами от источников питания.

[ ГОСТ 23769-79]Тематики

Синонимы

- к.п.д.

EN

продуктивность

Показатель эффективности деятельности, отражающий сумму выработки на единицу затрат. Часто выражается в виде процента от идеальной продуктивности. Чем меньше ресурсов затрачено на достижение запланированных результатов, тем выше продуктивность. Ср. Эффективность, производительность (Effectiveness).

[ http://www.lexikon.ru/dict/uprav/index.html]

продуктивность

Способность экономической системы производить полезную продукцию и мера реализации этой способности. Ср. Эффективность, Экономическая эффективность.

[ http://slovar-lopatnikov.ru/]Тематики

EN

работоспособность

Состояние, при котором транспортное средство или его компоненты могут выполнять свои функции в соответствии с конструкторской или эксплуатационной документацией.

[Технический регламент о безопасности колесных транспортных средств]

работоспособность

-

[Интент]

Тематики

EN

- ability to work

- availability

- capacity for work

- efficiency

- fitness

- functionality

- healthy

- integrity

- operability

- operating capacity

- operational capability

- operational integrity

- operativeness

- performance

- performance ability

- performance capability

- service ability

- serviceability

- state of serviceability

- workability

- working ability

- working capacity

- working efficiency

- working-capacity

эффективность

Связь между достигнутым результатом и использованными ресурсами.

[ ГОСТ Р ИСО 9000-2008]

эффективность

Свойство объекта удовлетворять требованиям к услуге с заданными количественными характеристиками [12].

Примечание

Это свойство зависит от сочетания возможностей и готовности объекта.

[12] Международный стандарт СЕI IЕС 50 (191). Глава 191. Надежность и качество услуг.

[ОСТ 45.127-99]

эффективность

Экономическая категория, характеризующая соотношение экономических, социальных и научно-технических результатов с затратами на их достижение

[Терминологический словарь по строительству на 12 языках (ВНИИИС Госстроя СССР)]

эффективность

(ITIL Continual Service Improvement)

Мера целесообразности использования ресурсов для реализации процесса, услуги или деятельности. Эффективный процесс достигает своих целей с минимальными затратами времени, денег, людских и других ресурсов.

См. тж. ключевой показатель эффективности.

[Словарь терминов ITIL версия 1.0, 29 июля 2011 г.]

эффективность

1. Одно из наиболее общих экономических понятий, не имеющих пока, по-видимому, единого общепризнанного определения. По нашему мнению, это одна из возможных (важнейшая, но не единственная!) характеристик качества некоторой системы, в частности, — экономической: а именно, ее характеристика с точки зрения соотношения затрат и результатов функционирования системы. В зависимости от того, какие затраты и особенно — какие результаты принимаются во внимание, можно говорить об экономической, социально-экономической, социальной, экологической Э. Однако границы между этими понятиями расплывчаты и вокруг них ведутся активные дискуссии. См. Экономическая эффективность, Эффективность капитальных вложений (инвестиционных проектов), Эффективность потребления благ, Эффективность производства, Эффективность экономических решений (мероприяий), Эффективность экономического развития. 2. В экономико-математической литературе слова эффективность, эффективный используются также в составе терминов типа эффективная точка, эффективная технология, эффективная граница. Здесь рассматриваемый термин означает наибольшую степень достижения некоторой цели, выражения какого-то понятия, реализации потенциальной возможности, выполнения задачи и т.п. Например, принимается, что распределение ресурсов, порождаемое экономикой совершенной конкуренции, является эффективным по Парето. 3. То же, что полезность. 4. В математической статистике эффективная статистическая оценка – та, которая имеет минимальную дисперсию.

[ http://slovar-lopatnikov.ru/]EN

efficiency

(ITIL Continual Service Improvement)

A measure of whether the right amount of resource has been used to deliver a process, service or activity. An efficient process achieves its objectives with the minimum amount of time, money, people or other resources.

See also key performance indicator.

[Словарь терминов ITIL версия 1.0, 29 июля 2011 г.]Тематики

EN

DE

FR

эффективность (объекта)

Свойство объекта удовлетворять требованиям к услуге с заданными характеристиками, наилучшим образом сочетающее возможности и готовность объекта (по удовлетворению услуги).

[ОСТ 45.153-99 ]Тематики

EN

эффективность (программного средства)

Совокупность свойств программного средства, характеризующая те аспекты его уровня пригодности, которые связаны с характером и временем использования ресурсов, необходимых для заданных условий функционирования.

Примечание

Ресурсы могут включать в себя другие программные средства, технические средства, материалы (бумагу, гибкие магнитные диски и др.), услуги различных категорий персонала.

[ ГОСТ 28806-90 ]Тематики

Обобщающие термины

EN

3.2.15 эффективность (efficiency): Связь между достигнутым результатом и использованными ресурсами.

Источник: ГОСТ Р ИСО 9000-2008: Системы менеджмента качества. Основные положения и словарь оригинал документа

2.4 эффективность (efficiency): Связь между достигнутым результатом и использованными ресурсами.

[ИСО 9241-11:1998]

Источник: ГОСТ Р ИСО 9241-210-2012: Эргономика взаимодействия человек-система. Часть 210. Человеко-ориентированное проектирование интерактивных систем оригинал документа

4.8 эффективность (efficiency): Связь между достигнутым результатом и использованными ресурсами.

[ИСО 9241-11:1998, определение 3.3]

Примечание - Для целей метода испытаний, установленного в настоящем стандарте, эффективность управления измеряют в виде времени, затраченного на достижение основной цели (целей).

Источник: ГОСТ Р 55236.2-2012: Эргономика изделий повседневного использования. Часть 2. Метод испытаний изделий с интуитивно понятным управлением оригинал документа

3.3 эффективность (efficiency): Связь между достигнутым результатом и использованными ресурсами.

Источник: ГОСТ Р ИСО 9241-11-2010: Эргономические требования к проведению офисных работ с использованием видеодисплейных терминалов (VDT). Часть 11. Руководство по обеспечению пригодности использования оригинал документа

3.2.2 эффективность (efficiency): Действенность, полезность ресурсных затрат по отношению к достигнутым результатам.

[ИСО 9241-11]

Источник: ГОСТ Р ИСО 9241-4-2009: Эргономические требования к проведению офисных работ с использованием видеодисплейных терминалов (VDT). Часть 4. Требования к клавиатуре оригинал документа

3.2.15 эффективность (efficiency): Связь между достигнутым результатом и использованными ресурсами.

Источник: ГОСТ ISO 9000-2011: Системы менеджмента качества. Основные положения и словарь

3.1.49 энергетическая эффективность источника (efficiency, generation): Отношение объема выработанной энергии генерирующими установками для подготовки потребителю с учетом соответствующих тепловых потерь к объему использованной энергии энергоресурсов (с учетом соответствующих тепловых потерь, КПД установок, регулирования соотношений потребления и выработки в зависимости от наружной температуры, оптимальности потребления для собственных нужд и т.д.). Коэффициент полезного действия включает в себя дополнительную энергию.

Источник: ГОСТ Р 54860-2011: Теплоснабжение зданий. Общие положения методики расчета энергопотребности и эффективности систем теплоснабжения оригинал документа

4.8 эффективность (efficiency): Связь между достигнутым результатом и использованными ресурсами.

[ИСО 9241-11:1998, определение 3.3]

Примечание - Для целей метода испытаний, установленного в настоящем стандарте, эффективность управления измеряют в виде времени, затраченного на достижение основной цели (целей).

Источник: ГОСТ Р 55236.3-2012: Эргономика изделий повседневного использования. Часть 3. Метод испытаний потребительских товаров оригинал документа

3.2.20 эффективность (efficiency): Соотношение между достигнутым результатом и использованными ресурсами.

Источник: ГОСТ Р 54147-2010: Стратегический и инновационный менеджмент. Термины и определения оригинал документа

202. Коэффициент полезного действия прибора СВЧ

К.п.д.

Efficiency

η

Отношение разности выходной и входной мощности сигнала прибора СВЧ к мощности, потребляемой всеми электродами от источников питания

Источник: ГОСТ 23769-79: Приборы электронные и устройства защитные СВЧ. Термины, определения и буквенные обозначения оригинал документа

Англо-русский словарь нормативно-технической терминологии > efficiency

-

4 fault tolerance

- устойчивость к сбоям

- устойчивость к отказам

- устойчивость к дефектам и ошибкам

- устойчивость к дефектам

- отказоустойчивость программного средства

- отказоустойчивость (в информационных технологиях)

- отказоустойчивость

- нечувствительность к отказам

- невосприимчивость к отказам

невосприимчивость к отказам

отказоустойчивость

нечувствительность к отказам

—

[Л.Г.Суменко. Англо-русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.]Тематики

Синонимы

EN

нечувствительность к отказам

Свойство программы или системы сохранять правильность функционирования при наличии ошибок или отказов.

[Домарев В.В. Безопасность информационных технологий. Системный подход.]Тематики

EN

отказоустойчивость

Способность системы самой устранять возникающие в ней отказы.

Отказоустойчивость сводится к обнаружению отказов, оценке ситуаций, локализации и принятии мер по их устранению. Система способная обеспечить управление отказами и выполнять все указанные задачи является отказоустойчивой.

Для увеличения отказоустойчивости в систему в виде горячего резерва добавляются компоненты, которые не нужны при нормальной работе. Например, устанавливаются два вместо одного диска. Запись данных идет сразу на оба диска. Поэтому, если один из них выйдет из строя, то система продолжит нормальную работу с другим диском. Отказоустойчивые системы сложнее и дороже обычных. В результате рассматриваемые системы используются там, где нужна особенно большая надежность. Например, банковские системы, системы управления посадкой самолетов.

[Гипертекстовый энциклопедический словарь по информатике Э. Якубайтиса]

[ http://www.morepc.ru/dict/]Тематики

EN

отказоустойчивость (в информационных технологиях)

Способность ИТ-услуги или конфигурационной единицы продолжать обеспечивать эксплуатирование корректно после сбоя части компонента.

[ http://www.dtln.ru/slovar-terminov]

отказоустойчивость

(ITIL Service Strategy)

Способность ИТ-услуги или другой конфигурационной единицы продолжать корректную работу после сбоя части компонента.

См. тж. устойчивость; контрмера.

[Словарь терминов ITIL версия 1.0, 29 июля 2011 г.]EN

fault tolerance

(ITIL Service Design)

The ability of an IT service or other configuration item to continue to operate correctly after failure of a component part.

See also countermeasure; resilience.

[Словарь терминов ITIL версия 1.0, 29 июля 2011 г.]Тематики

EN

отказоустойчивость программного средства

Совокупность свойств программного средства, характеризующая его способность поддерживать необходимый уровень пригодности при проявлении дефектов программного средства или нарушении установленных интерфейсов.

Примечание

Необходимый уровень пригодности включает в себя способность к безопасному функционированию при отказах, к минимизации возможных потерь данных и исключению опасных действий при внезапном нарушении условий функционирования.

[ ГОСТ 28806-90]Тематики

Обобщающие термины

EN

устойчивость к отказам

Способность функционального блока продолжать выполнять необходимую функцию при наличии сбоев или ошибок.

Примечание

Определение, приведенное в МЭС 191-15-05, относится только к отказам подкомпонентов.

[ ГОСТ Р МЭК 61508-4-2007]Тематики

EN

устойчивость к сбоям

Способность программы или системы корректно работать при возникновении сбоев. Устойчивые к сбоям системы создаются для обеспечения работы при отключении питания, повреждении дисков, серьезных ошибках пользователей и т.п.

[ http://www.lexikon.ru/dict/net/index.html]Тематики

EN

3.8 устойчивость к дефектам (fault tolerance): Встроенные возможности системы обеспечивать непрерывную и правильную работу при наличии ограниченного числа дефектов технического или программного обеспечения.

[МЭК 60880, пункт 3.18]

Источник: ГОСТ Р МЭК 62340-2011: Атомные станции. Системы контроля и управления, важные для безопасности. Требования по предотвращению отказов по общей причине оригинал документа

3.18 устойчивость к дефектам и ошибкам (fault tolerance): Встроенные возможности системы обеспечивать непрерывную и правильную работу при наличии ограниченного числа дефектов технического или программного обеспечения.

Источник: ГОСТ Р МЭК 60880-2010: Атомные электростанции. Системы контроля и управления, важные для безопасности. Программное обеспечение компьютерных систем, выполняющих функции категории А оригинал документа

3.6.3 устойчивость к отказам (fault tolerance): способность функционального блока продолжать выполнять необходимую функцию при наличии сбоев или ошибок.

Примечание - Определение, приведенное в МЭС 191-15-05, относится только к отказам подкомпонентов. См. примечание к 3.6.1 [ИСО/МЭК 2382-14-04-06].

Источник: ГОСТ Р МЭК 61508-4-2007: Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 4. Термины и определения оригинал документа

Англо-русский словарь нормативно-технической терминологии > fault tolerance

-

5 operability

- управляемость программного средства

- удобство и простота использования

- работоспособность

- пригодность для эксплуатации

- исправное состояние

исправное состояние

Состояние объекта, при котором он соответствует всем требованиям нормативно-технической и (или) конструкторской (проектной) документации.

[ ГОСТ 27.002-89]

[ОСТ 45.152-99]

исправное состояние

исправность

По ГОСТ 13377-75

[ ГОСТ 24166-80]Тематики

- надежность, основные понятия

- ремонт судов

- тех. обсл. и ремонт средств электросвязи

Обобщающие термины

Синонимы

EN

- good condition

- good state

- health

- operability

- order

- regularity

- repair

- serviceableness

- state of health

DE

FR

пригодность для эксплуатации

—

[Л.Г.Суменко. Англо-русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.]Тематики

EN

работоспособность

Состояние, при котором транспортное средство или его компоненты могут выполнять свои функции в соответствии с конструкторской или эксплуатационной документацией.

[Технический регламент о безопасности колесных транспортных средств]

работоспособность

-

[Интент]

Тематики

EN

- ability to work

- availability

- capacity for work

- efficiency

- fitness

- functionality

- healthy

- integrity

- operability

- operating capacity

- operational capability

- operational integrity

- operativeness

- performance

- performance ability

- performance capability

- service ability

- serviceability

- state of serviceability

- workability

- working ability

- working capacity

- working efficiency

- working-capacity

удобство и простота использования

—

[ http://slovarionline.ru/anglo_russkiy_slovar_neftegazovoy_promyishlennosti/]Тематики

EN

управляемость программного средства

Совокупность свойств программного средства, характеризующая затраты усилий пользователя непосредственно на эксплуатацию и управление функционированием программного средства.

[ ГОСТ 28806-90]Тематики

Обобщающие термины

EN

Англо-русский словарь нормативно-технической терминологии > operability

-

6 systematic failure

детерминистичный отказ

—

[Л.Г.Суменко. Англо-русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.]Тематики

EN

систематический отказ

Отказ, однозначно вызванный определенной причиной, которая может быть устранена только путем доработки объекта и/или производственного процесса, правил эксплуатации, документации или других учитываемых факторов.

Примечания

1. Неплановый ремонт без доработки обычно не устраняет причину отказа.

2. Систематический отказ может быть получен моделированием причины отказа [1].

[1] Международный стандарт МЭК 50 (191). Международный Электротехнический Словарь. Глава 191: Надежность и качество услуг.

[ОСТ 45.153-99 ]

систематический отказ

Отказ, связанный детерминированным образом с некоторой причиной, который может быть исключен только путем модификации проекта, либо производственного процесса, операций, документации, либо других факторов.

Примечания

1. Корректирующее сопровождение без модификации обычно не устраняет причину отказа.

2. Систематический отказ может быть воспроизведен имитацией причины отказа [МЭС 191-04-19].

3. Примерами причин систематических отказов являются ошибки человека:

- в спецификации требований к безопасности;

- при проектировании, изготовлении, установке или эксплуатации аппаратных средств;

- при проектировании, реализации и т. п. программного обеспечения.

4. В настоящем стандарте отказы в системах, связанных с безопасностью, разделяются на случайные отказы аппаратуры и систематические отказы.

[ ГОСТ Р МЭК 61508-4-2007]Тематики

Обобщающие термины

EN

3.14 систематический отказ (systematic failure): Отказ системы, аппаратного средства или программного обеспечения, связанный с некоторой повторяющейся причиной процесса проектирования, производства, монтажа или пусконаладки, и который может быть изменен только путем модификации этих процессов.

Источник: ГОСТ Р 53195.3-2009: Безопасность функциональная, связанных с безопасностью зданий и сооружений систем. Часть 3. Требования к системам оригинал документа

3.12 систематический отказ (systematic failure): Отказ, для которого анализ физических процессов, обстоятельств, условий или модель отказа указывают на возможность его повторного появления.

Примечания

1 Корректирующее техническое обслуживание без модификации обычно не устраняет причину отказа.

2 Систематический отказ может быть вызван по желанию моделированием причины отказа.

3 В настоящем стандарте систематический отказ интерпретируется как отказ, следующий из систематического слабого места.

Источник: ГОСТ Р 51901.6-2005: Менеджмент риска. Программа повышения надежности оригинал документа

3.23 систематический отказ (systematic failure): Отказ, обусловленный определенной причиной, которая может быть устранена только изменением проекта или производственного процесса, эксплуатационных процедур, документации или других соответствующих факторов.

[МЭК 61513, пункт 3.62]

Примечание - Отказ по общей причине - это вид систематического отказа, при котором совместно возникают отказы отдельных систем, резервного оборудования или компонентов.

Источник: ГОСТ Р МЭК 62340-2011: Атомные станции. Системы контроля и управления, важные для безопасности. Требования по предотвращению отказов по общей причине оригинал документа

3.6.6 систематический отказ (systematic failure): Отказ, связанный детерминированным образом с некоторой причиной, который может быть исключен только путем модификации проекта, либо производственного процесса, операций, документации, либо других факторов.

Примечания

1. Корректирующее сопровождение без модификации обычно не устраняет причину отказа.

2. Систематический отказ может быть воспроизведен имитацией причины отказа [МЭС 191-04-19].

3. Примерами причин систематических отказов являются ошибки человека:

- в спецификации требований к безопасности;

- при проектировании, изготовлении, установке или эксплуатации аппаратных средств;

- при проектировании, реализации и т.п. программного обеспечения.

4. В настоящем стандарте отказы в системах, связанных с безопасностью, разделяются на случайные отказы аппаратуры и систематические отказы (см. 3.6.4 и 3.6.5).

Источник: ГОСТ Р МЭК 61508-4-2007: Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 4. Термины и определения оригинал документа

3.62 систематический отказ (systematic failure): Отказ, обусловленный определенной причиной, который может быть исключен за счет внесения изменений в проект или в технологический процесс, эксплуатационную операцию, документацию и т.п.

[МЭК 61508-4, пункт 3.6.6]

Источник: ГОСТ Р МЭК 61513-2011: Атомные станции. Системы контроля и управления, важные для безопасности. Общие требования оригинал документа

Англо-русский словарь нормативно-технической терминологии > systematic failure

-

7 facility

- электроустановка

- средство

- производственный объект

- основные средства

- объект

- оборудование

- канал связи

- здание

- аппаратура

аппаратура

-

[Интент]FR

-

виды аппаратуры

- низковольтная аппаратура

- аппаратура распределения

- аппаратура управления

- аппаратура распределения и управления

- аппаратура для цепей управления

- коммутационная аппаратура

- контрльно-измерительная аппаратура (КИП)

- электронная аппаратура

- радиоэлектронная аппаратура

- закрытая аппаратура без вентиляции, охлаждаемая естественной конвекцией воздуха

- закрытая вентилируемая аппаратура

- открытая аппаратура

- периферийная аппаратура

- переносная аппаратура

- портативная аппаратура

Тематики

- аппарат, изделие, устройство...

EN

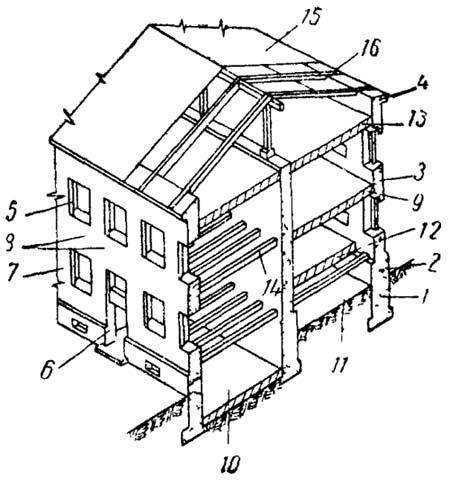

здание

Наземное сооружение с помещениями для проживания, деятельности людей, хранения сырья или продукции или содержания животных.

[Терминологический словарь по строительству на 12 языках (ВНИИИС Госстроя СССР)]

здание

Наземное строительное сооружение с помещениями для проживания и (или) деятельности людей, размещения производств, хранения продукции или содержания животных

[ ГОСТ Р 52086-2003]

здание

Строительная система, состоящая из несущих и ограждающих или совмещенных несущих и ограждающих конструкций, образующих наземный замкнутый объем, предназначенный для проживания или пребывания людей в зависимости от функционального назначения и для выполнения различного вида производственных процессов.

[РД 01.120.00-КТН-228-06]

здание

Покрытая крышей конструкция со стенами, в которой энергия применяется для создания определенных условий внутри помещения. В качестве здания может рассматриваться здание целиком или его часть, спроектированная или перестроенная для отдельной эксплуатации.

[ДИРЕКТИВА 2002/91/ЕС ЕВРОПЕЙСКОГО ПАРЛАМЕТА И СОВЕТА от 16 декабря 2002 г. по энергетическим характеристикам зданий]

здание

Результат строительства, представляющий собой объемную строительную систему, имеющую надземную и (или) подземную части, включающую в себя помещения, сети инженерно-технического обеспечения и системы инженерно-технического обеспечения и предназначенную для проживания и (или) деятельности людей, размещения производства, хранения продукции или содержания животных.

[Технический регламент о безопасности зданий и сооружений]

здание

Результат строительства, представляющий собой объемную строительную систему, имеющую надземную и (или) подземную части, включающую в себя помещения, сети и системы инженерно-технического обеспечения и предназначенную для проживания и (или) деятельности людей, размещения производства, хранения продукции или содержания животных [4].

Примечание - Данное определение может относиться к зданию в целом или к отдельным частям здания, которые могут использоваться отдельно.

[ ГОСТ Р 54860-2011]- Промышленные здания

-

Общественные здания

-

учреждения и организации управления, финансирования, кредитования, госстраха, просвещения, дошкольные;

- библиотеки, архивы;

- предприятия торговли, общепита, бытового обслуживания населения;

- гостиницы;

- лечебные учреждения;

- музеи;

- зрелищные предприятия и спортивные сооружения

-

учреждения и организации управления, финансирования, кредитования, госстраха, просвещения, дошкольные;

- Жилые здания

Части здания

1 - фундамент;

2 - цоколь;

3 - поле стены (лицевая поверхность стены);

4 - карниз;

5 - оконный проем;

6 - дверной проем;

7 - простенок;

8 - перемычка (часть стены, перекрывающая оконные или дверные проемы);

9 - междуэтажное перекрытие;

10 - подвал;

11 - подполье;

12 - нижнее перекрытие;

13 - чердачное перекрытие;

14 - балки;

15 - кровля;

16 - стропила;

(15+16) - крыша[Грингауз Ф.И. Слесарь-жестянщик по промышленной вентиляции. Госстройиздат, 1959. 264 стр.]

Тематики

- здания, сооружения, помещения

- магистральный нефтепроводный транспорт

- опалубка

- теплоснабжение зданий

- энергосбережение

EN

DE

FR

канал связи

канал

Средства односторонней передачи данных. Примером канала может быть полоса частот, выделенная одному передатчику при радиосвязи. В некоторой линии можно образовать несколько каналов связи, по каждому из которых передается своя информация. При этом говорят, что линия разделяется между несколькими каналами. Существуют два метода разделения линии передачи данных: временное мультиплексирование (иначе разделение по времени или TDM), при котором каждому каналу выделяется некоторый квант времени, и частотное разделение (FDM - Frequency Division Method), при котором каналу выделяется некоторая полоса частот.

[И.П. Норенков, В.А. Трудоношин. Телекоммуникационные технологии и сети. МГТУ им. Н.Э.Баумана. Москва 1999]В одной линии связи можно образовать несколько каналов связи (виртуальных или логических каналов), например путем частотного или временного разделения каналов. Канал связи - это средство односторонней передачи данных. Если линия связи монопольно используется каналом связи, то в этом случае линию связи называют каналом связи.

[ http://www.lessons-tva.info/edu/telecom-loc/m1t2_2loc.html]Тематики

- электросвязь, основные понятия

Синонимы

EN

оборудование

оборудование

Совокупность связанных между собой частей или устройств, из которых по крайней мере одно движется, а также элементы привода, управления и энергетические узлы, которые предназначены для определенного применения, в частности для обработки, производства, перемещения или упаковки материала. К термину «оборудование» относят также машину и совокупность машин, которые так устроены и управляемы, что они функционируют как единое целое для достижения одной и той же цели.

[ГОСТ ЕН 1070-2003]

-

[IEV number 151-11-25 ]

оборудование

Оснащение, материалы, приспособления, устройства, механизмы, приборы, инструменты и другие принадлежности, используемые в качестве частей электрической установки или в соединении с ней.

[ ГОСТ Р МЭК 60204-1-2007]EN

equipment

single apparatus or set of devices or apparatuses, or the set of main devices of an installation, or all devices necessary to perform a specific task

NOTE – Examples of equipment are a power transformer, the equipment of a substation, measuring equipment.

[IEV number 151-11-25 ]

equipment

material, fittings, devices, components, appliances, fixtures, apparatus, and the like used as part of, or in connection with, the electrical equipment of machines

[IEC 60204-1-2006]FR

équipement, m

matériel, m

appareil unique ou ensemble de dispositifs ou appareils, ou ensemble des dispositifs principaux d'une installation, ou ensemble des dispositifs nécessaires à l'accomplissement d'une tâche particulière

NOTE – Des exemples d’équipement ou de matériel sont un transformateur de puissance, l’équipement d’une sous-station, un équipement de mesure.

[IEV number 151-11-25]Тематики

EN

- accessories

- apparatus

- appliance

- assets

- environment

- equipment

- facility

- fitment

- fixing

- gear

- H/W

- hardware

- hardware environment

- HW

- installation

- instrument

- instrumentation

- layout

- machinery

- outfit

- paraphernalia

- plant

- plant stock

- product

- provisions

- rig

- rigging

- set-up

- stock-in-trade

- tackle

- technical equipment

- technique

DE

FR

- machine

- matériel, m

- équipement, m

объект

То что может быть индивидуально описано и рассмотрено.

Примечание

Объектом может быть, например:

- деятельность или процесс

- продукция

- организация, система или отдельное лицо, или

- любая комбинация из них.

[ИСО 8402-94 ]

объект

Любая часть, элемент, устройство, подсистема, функциональная единица, аппаратура или система, которые можно рассматривать в отдельности [12].

Примечания

1. Объект может состоять из технических средств, программных средств или их сочетания и может также в частных случаях включать технический персонал.

2. Ряд объектов, например, их совокупность или выборка, может рассматриваться как объект.

[12] Международный стандарт СЕI IЕС 50 (191).

Глава 191. Надежность и качество услуг.

[ОСТ 45.127-99]

объект

Деятельность или процесс, продукция, организация, система, отдельное лицо или любая комбинация из них, индивидуально описанная и рассмотренная.

[ ГОСТ Р 52104-2003]

объект

Составная часть схемы, отражающая неделимый элемент описываемой предметной области.

[Департамент лингвистических услуг Оргкомитета «Сочи 2014». Глоссарий терминов]

объект

1. Предмет, вещь, явление, на которые направлена деятельность, то, что подвергается какому-либо воздействию. 2. В обиходной речи — вообще всякий предмет, вещь. 3. В философии — то, что существует вне нас и независимо от нас, внешний мир, действительность. В словаре принято первое из перечисленных значений (см., например, Объект управления, Хозяйственные объекты, Экономический объект).

[ http://slovar-lopatnikov.ru/]EN

object

Scheme component reflecting a primary unit of object domain.

[Департамент лингвистических услуг Оргкомитета «Сочи 2014». Глоссарий терминов]Тематики

- защита информации

- ресурсосбережение, обращение с отходами

- спорт (управление Играми)

- управл. качеством и обеспеч. качества

- экономика

EN

электроустановка

Любое сочетание взаимосвязанного электрического оборудования в пределах данного пространства или помещения.

[Макаров Е.Ф. Справочник по электрическим сетям 0,4-35 кВ и 110-1150 кВ]

электроустановка

Совокупность машин, аппаратов, линий и вспомогательного оборудования (вместе с сооружениями и помещениями, в которых они установлены), предназначенных для производства, преобразования, трансформации, передачи, распределения электрической энергии и преобразования ее в другие виды энергии

[ПУЭ]

электроустановка

Энергоустановка, предназначенная для производства или преобразования, передачи, распределения или потребления электрической энергии.

[ ГОСТ 19431-84]

электроустановка

Совокупность взаимосвязанного электрического оборудования, имеющего согласованные характеристики и предназначенного для определенной цели.

[ ГОСТ Р МЭК 60050-826-2009]

установка

-

[IEV number 151-11-26]EN

electrical installation

assembly of associated electric equipment having co-ordinated characteristics to fulfil specific purposes

[IEV number 826-10-01]

installation

one apparatus or a set of devices and/or apparatuses associated in a given location to fulfil specified purposes, including all means for their satisfactory operation

[IEV number 151-11-26]FR

installation électrique, f

ensemble de matériels électriques associés ayant des caractéristiques coordonnées en vue d'une application donnée

[IEV number 826-10-01]

installation, f

appareil unique ou ensemble de dispositifs ou d'appareils associés en vue d’une application déterminée et situés en un emplacement donné, y compris les moyens nécessaires à leur fonctionnement correct

[IEV number 151-11-26]Параллельные тексты EN-RU

In water installations, harmonics are mainly generated by Variable Speed Drives, Ozone generators and UV lamps, which should all be carefully managed.

Применение в электроустановках систем водоснабжения приводов с регулируемой частотой вращения, генераторов озона и УФ-ламп приводит к загрязнению электросети гармоническими составляющими, которые нужно тщательно отфильтровывать.

[Перевод Интент]11.1 Стандарт распространяется на проектирование, монтаж и проверку электроустановок следующих объектов:

a) жилых зданий;

b) торговых предприятий;

c) общественных зданий;

d) производственных зданий;

e) сельскохозяйственных и садоводческих строений;

f) сборных зданий;

g) жилых автофургонов, стоянок для них и аналогичных участков;

h) строительных площадок, выставок, ярмарок и других временных сооружений;

i) пристаней для малых судов, используемых на досуге;

j) наружного освещения и установок аналогичного назначения (кроме перечисления е) в подразделе 11.3);

k) медицинских учреждений;

i) подвижных или транспортируемых средств;

m) фотоэлектрических систем;

n) низковольтных генераторных установок.

Примечание - Под терминами «здание», «предприятие», «строение», «сооружение», «учреждение» понимают также земельные участки и все, что на них находится.

... электроустановки потребителя, расположенные вне зданий

[ ГОСТ Р 50571. 1- 2009 ( МЭК 60364-1: 2005)]

По условиям электробезопасности электроустановки классифицируются следующим образом:

- электроустановки напряжением до 1 кВ с заземленной нейтралью

- электроустановки напряжением до 1 кВ с изолированной нейтралью

- электроустановки напряжением выше 1 кВ в сетях с эффективно заземленной нейтралью (с большими токами замыкания на землю)

- электроустановки напряжением выше 1 кВ в сетях с изолированной нейтралью (с малыми токами замыкания на землю).

Тематики

Близкие понятия

- электроустановка здания

- электроустановка квартиры

- электроустановка объекта

- электроустановка потребителя

- электроустановка промышленного предприятия

- электроустановки жилых и общественных зданий

Действия

- включение электроустановки

- заземление электроустановки

- зануление электроустановки

- защита электроустановки от перенапряжений

- монтаж электроустановки

- обслуживание электроустановки

- организация эксплуатации электроустановки

- присоединение электроустановки к электрической сети

- проектирование электроустановки

- сертификация электроустановки

- создание электроустановки

- техническое освидетельствование текущего состояния электроустановки

- устройство электроустановки

- эксплуатация электроустановки

Синонимы

EN

DE

- elektrische Anlage, f

FR

- installation électrique, f

4.13 основные средства (facility): Физические устройства или оборудование, способствующие выполнению действий, например, здания, инструменты, принадлежности.

Источник: ГОСТ Р ИСО/МЭК 12207-2010: Информационная технология. Системная и программная инженерия. Процессы жизненного цикла программных средств оригинал документа

4.7 основные средства (facility): Физические средства или оборудование, способствующие выполнению действий (например, здания, инструменты, принадлежности).

Источник: ГОСТ Р ИСО/МЭК 15288-2005: Информационная технология. Системная инженерия. Процессы жизненного цикла систем оригинал документа

3.1 средство (facility): Предназначенный для выполнения определенной функции или оказания услуги технологический комплекс в том числе предприятие, обеспечивающее его функционирование, здание, сооружение, устройство или оборудование, а также транспортное средство.

Примечание - Данное определение включает в себя любой код программного обеспечения, являющийся ключевым для обеспечения безопасности и применения менеджмента безопасности.

Источник: ГОСТ Р 53661-2009: Система менеджмента безопасности цепи поставок. Руководство по внедрению оригинал документа

3.1 средство (facility): Предназначенный для выполнения определенной функции или оказания услуги технологический комплекс, в том числе предприятие, обеспечивающее его функционирование, здание, сооружение, устройство или оборудование, а также транспортное средство.

Примечание - Данное определение включает в себя любой код программного обеспечения, являющийся ключевым для обеспечения безопасности и применения менеджмента безопасности.

Источник: ГОСТ Р 53663-2009: Система менеджмента безопасности цепи поставок. Требования оригинал документа

2.21 производственный объект (facility): Установка, комплект установок (стационарные или передвижные) или производственные процессы, которые могут быть определены в рамках единой географической границы, организационной единицы или единого производственного процесса.

Источник: ГОСТ Р ИСО 14064-1-2007: Газы парниковые. Часть 1. Требования и руководство по количественному определению и отчетности о выбросах и удалении парниковых газов на уровне организации оригинал документа

2.22 производственный объект (facility): Установка, комплект установок (стационарные или передвижные) или производственные процессы, которые могут быть определены в рамках единой географической границы, организационной единицы или единого производственного процесса.

Источник: ГОСТ Р ИСО 14064-3-2007: Газы парниковые. Часть 3. Требования и руководство по валидации и верификации утверждений, касающихся парниковых газов оригинал документа

3.14 производственный объект (facility): Одна установка, комплект установок или производственные процессы (стационарные или передвижные), которые могут быть определены в рамках единой географической границы, организационной единицы или производственного процесса.

[ИСО 14064-1:2006]

Источник: ГОСТ Р ИСО 14050-2009: Менеджмент окружающей среды. Словарь оригинал документа

Англо-русский словарь нормативно-технической терминологии > facility

-

8 smart metering

интеллектуальный учет электроэнергии

-

[Интент]Учет электроэнергии

Понятия «интеллектуальные измерения» (Smart Metering), «интеллектуальный учет», «интеллектуальный счетчик», «интеллектуальная сеть» (Smart Grid), как все нетехнические, нефизические понятия, не имеют строгой дефиниции и допускают произвольные толкования. Столь же нечетко определены и задачи Smart Metering в современных электрических сетях.

Нужно ли использовать эти термины в такой довольно консервативной области, как электроэнергетика? Что отличает новые системы учета электроэнергии и какие функции они должны выполнять? Об этом рассуждает Лев Константинович Осика.

SMART METERING – «ИНТЕЛЛЕКТУАЛЬНЫЙ УЧЕТ» ЭЛЕКТРОЭНЕРГИИ

Определения и задачи

По многочисленным публикациям в СМИ, выступлениям на конференциях и совещаниях, сложившемуся обычаю делового оборота можно сделать следующие заключения:

• «интеллектуальные измерения» производятся у потребителей – физических лиц, проживающих в многоквартирных домах или частных домовладениях;

• основная цель «интеллектуальных измерений» и реализующих их «интеллектуальных приборов учета» в России – повышение платежной дисциплины, борьба с неплатежами, воровством электроэнергии;

• эти цели достигаются путем так называемого «управления электропотреблением», под которым подразумеваются ограничения и отключения неплательщиков;

• средства «управления электропотреблением» – коммутационные аппараты, получающие команды на включение/отключение, как правило, размещаются в одном корпусе со счетчиком и представляют собой его неотъемлемую часть.

Главным преимуществом «интеллектуального счетчика» в глазах сбытовых компаний является простота осуществления отключения (ограничения) потребителя за неплатежи (или невнесенную предоплату за потребляемую электроэнергию) без применения физического воздействия на существующие вводные выключатели в квартиры (коттеджи).

В качестве дополнительных возможностей, стимулирующих установку «интеллектуальных приборов учета», называются:

• различного рода интеграция с измерительными приборами других энергоресурсов, с биллинговыми и информационными системами сбытовых и сетевых компаний, муниципальных администраций и т.п.;

• расширенные возможности отображения на дисплее счетчика всей возможной (при первичных измерениях токов и напряжений) информации: от суточного графика активной мощности, напряжения, частоты до показателей надежности (времени перерывов в питании) и денежных показателей – стоимости потребления, оставшейся «кредитной линии» и пр.;

• двухсторонняя информационная (и управляющая) связь сбытовой компании и потребителя, т.е. передача потребителю различных сообщений, дистанционная смена тарифа, отключение или ограничение потребления и т.п.

ЧТО ТАКОЕ «ИНТЕЛЛЕКТУАЛЬНЫЕ ИЗМЕРЕНИЯ»?

Приведем определение, данное в тематическом докладе комитета ЭРРА «Нормативные аспекты СМАРТ ИЗМЕРЕНИЙ», подготовленном известной международной компанией КЕМА:

«…Для ясности необходимо дать правильное определение смарт измерениям и описать организацию инфраструктуры смарт измерений. Необходимо отметить, что между смарт счетчиком и смарт измерением существует большая разница. Смарт счетчик – это отдельный прибор, который установлен в доме потребителя и в основном измеряет потребление энергии потребителем. Смарт измерения – это фактическое применение смарт счетчиков в большем масштабе, то есть применение общего принципа вместо отдельного прибора. Однако, если рассматривать пилотные проекты смарт измерений или национальные программы смарт измерений, то иногда можно найти разницу в определении смарт измерений. Кроме того, также часто появляются такие термины, как автоматическое считывание счетчика (AMR) и передовая инфраструктура измерений (AMI), особенно в США, в то время как в ЕС часто используется достаточно туманный термин «интеллектуальные системы измерений …».

Представляют интерес и высказывания В.В. Новикова, начальника лаборатории ФГУП ВНИИМС [1]: «…Это автоматизированные системы, которые обеспечивают и по-требителям, и сбытовым компаниям контроль и управление потреблением энергоресурсов согласно установленным критериям оптимизации энергосбережения. Такие измерения называют «интеллектуальными измерениями», или Smart Metering, как принято за рубежом …

…Основные признаки Smart Metering у счетчиков электрической энергии. Их шесть:

1. Новшества касаются в меньшей степени принципа измерений электрической энергии, а в большей – функциональных возможностей приборов.

2. Дополнительными функциями выступают, как правило, измерение мощности за короткие периоды, коэффициента мощности, измерение времени, даты и длительности провалов и отсутствия питающего напряжения.

3. Счетчики имеют самодиагностику и защиту от распространенных методов хищения электроэнергии, фиксируют в журнале событий моменты вскрытия кожуха, крышки клеммной колодки, воздействий сильного магнитного поля и других воздействий как на счетчик, его информационные входы и выходы, так и на саму электрическую сеть.

4. Наличие функций для управления нагрузкой и подачи команд на включение и отключение электрических приборов.

5. Более удобные и прозрачные функции для потребителей и энергоснабжающих организаций, позволяющие выбирать вид тарифа и энергосбытовую компанию в зависимости от потребностей в энергии и возможности ее своевременно оплачивать.

6. Интеграция измерений и учета всех энергоресурсов в доме для выработки решений, минимизирующих расходы на оплату энергоресурсов. В эту стратегию вовлекаются как отдельные потребители, так и управляющие компании домами, энергоснабжающие и сетевые компании …».

Из этих цитат нетрудно заметить, что первые 3 из 6 функций полностью повторяют требования к счетчикам АИИС КУЭ на оптовом рынке электроэнергии и мощности (ОРЭМ), которые не менялись с 2003 г. Функция № 5 является очевидной функцией счетчика при работе потребителя на розничных рынках электроэнергии (РРЭ) в условиях либеральной (рыночной) энергетики. Функция № 6 практически повторяет многочисленные определения понятия «умный дом», а функция № 4, провозглашенная в нашей стране, полностью соответствует желаниям сбытовых компаний найти наконец действенное средство воздействия на неплательщиков. При этом ясно, что неплатежи – не следствие отсутствия «умных счетчиков», а результат популистской политики правительства. Отключить физических (да и юридических) лиц невозможно, и эта функция счетчика, безусловно, останется невостребованной до внесения соответствующих изменений в нормативно-правовые акты.

На функции № 4 следует остановиться особо. Она превращает измерительный прибор в управляющую систему, в АСУ, так как содержит все признаки такой системы: наличие измерительного компонента, решающего компонента (выдающего управляющие сигналы) и, в случае размещения коммутационных аппаратов внутри счетчика, органов управления. Причем явно или неявно, как и в любой системе управления, подразумевается обратная связь: заплатил – включат опять.

Обоснованное мнение по поводу Smart Grid и Smart Metering высказал В.И. Гуревич в [2]. Приведем здесь цитаты из этой статьи с локальными ссылками на используемую литературу: «…Обратимся к истории. Впервые этот термин встретился в тексте статьи одного из западных специалистов в 1998 г. [1]. В названии статьи этот термин был впервые использован Массудом Амином и Брюсом Волленбергом в их публикации «К интеллектуальной сети» [2]. Первые применения этого термина на Западе были связаны с чисто рекламными названиями специальных контроллеров, предназначенных для управления режимом работы и синхронизации автономных ветрогенераторов (отличающихся нестабильным напряжением и частотой) с электрической сетью. Потом этот термин стал применяться, опять-таки как чисто рекламный ход, для обозначения микропроцессорных счетчиков электроэнергии, способных самостоятельно накапливать, обрабатывать, оценивать информацию и передавать ее по специальным каналам связи и даже через Интернет. Причем сами по себе контроллеры синхронизации ветрогенераторов и микропроцессорные счетчики электроэнергии были разработаны и выпускались различными фирмами еще до появления термина Smart Grid. Это название возникло намного позже как чисто рекламный трюк для привлечения покупателей и вначале использовалось лишь в этих областях техники. В последние годы его использование расширилось на системы сбора и обработки информации, мониторинга оборудования в электроэнергетике [3] …

1. Janssen M. C. The Smart Grid Drivers. – PAC, June 2010, p. 77.

2. Amin S. M., Wollenberg B. F. Toward a Smart Grid. – IEEE P&E Magazine, September/October, 2005.

3. Gellings C. W. The Smart Grid. Enabling Energy Efficiency and Demand Response. – CRC Press, 2010. …».

Таким образом, принимая во внимание столь различные мнения о предмете Smart Grid и Smart Metering, сетевая компания должна прежде всего определить понятие «интеллектуальная система измерения» для объекта измерений – электрической сети (как актива и технологической основы ОРЭМ и РРЭ) и представить ее предметную область именно для своего бизнеса.

БИЗНЕС И «ИНТЕЛЛЕКТУАЛЬНЫЙ УЧЕТ»

В результате изучения бизнес-процессов деятельности ряда сетевых компаний и взаимодействия на РРЭ сетевых, энергосбытовых компаний и исполнителей коммунальных услуг были сформулированы следующие исходные условия.

1. В качестве главного признака новой интеллектуальной системы учета электроэнергии (ИСУЭ), отличающей ее от существующей системы коммерческого и технического учета электроэнергии, взято расширение функций, причем в систему вовлекаются принципиально новые функции: определение технических потерь, сведение балансов в режиме, близком к on-line, определение показателей надежности. Это позволит, среди прочего, получить необходимую информацию для решения режимных задач Smart Grid – оптимизации по реактивной мощности, управления качеством электроснабжения.

2. Во многих случаях (помимо решения задач, традиционных для сетевой компании) рассматриваются устройства и системы управления потреблением у физических лиц, осуществляющие их ограничения и отключения за неплатежи (традиционные задачи так называемых систем AMI – Advanced Metering Infrastructure).

Учитывая вышеизложенное, для электросетевой компании предлагается принимать следующее двойственное (по признаку предметной области) определение ИСУЭ:

в отношении потребителей – физических лиц: «Интеллектуальная система измерений – это совокупность устройств управления нагрузкой, приборов учета, коммуникационного оборудования, каналов передачи данных, программного обеспечения, серверного оборудования, алгоритмов, квалифицированного персонала, которые обеспечивают достаточный объем информации и инструментов для управления потреблением электроэнергии согласно договорным обязательствам сторон с учетом установленных критериев энергоэффективности и надежности»;

в отношении системы в целом: «Интеллектуальная система измерений – это автоматизированная комплексная система измерений электроэнергии (с возможностью измерений других энергоресурсов), определения учетных показателей и решения на их основе технологических и бизнес-задач, которая позволяет интегрировать различные информационные системы субъектов рынка и развиваться без ограничений в обозримом будущем».

ЗАДАЧИ «ИНТЕЛЛЕКТУАЛЬНОГО УЧЕТА»

Далее мы будем основываться на том, что ИСУЭ позволит осуществить следующие функции в бытовом секторе:

• дистанционное получение от каждой точки измерения (узла учета) у бытового потребителя сведений об отпущенной или потребленной электроэнергии;

• расчет внутриобъектового (многоквартирный жилой дом, поселок) баланса поступления и потребления энергоресурсов с целью выявления технических и коммерческих потерь и принятия мер по эффективному энергосбережению;

• контроль параметров поставляемых энергоресурсов с целью обнаружения и регистрации их отклонений от договорных значений;

• обнаружение фактов несанкционированного вмешательства в работу приборов учета или изменения схем подключения электроснабжения;

• применение санкций против злостных неплательщиков методом ограничения потребляемой мощности или полного отключения энергоснабжения;

• анализ технического состояния и отказов приборов учета;

• подготовка отчетных документов об электропотреблении;

• интеграция с биллинговыми системами.

«ИНТЕЛЛЕКТУАЛЬНЫЙ КОММЕРЧЕСКИЙ УЧЕТ»

Остановимся подробно на одном из атрибутов ИСУЭ, который считаю ключевым для основного электросетевого бизнеса.

Особенностью коммерческого учета электроэнергии (КУЭ) распределительных сетевых компаний является наличие двух сфер коммерческого оборота электроэнергии – ОРЭМ и РРЭ, которые хотя и сближаются в нормативном и организационном плане, но остаются пока существенно различными с точки зрения требований к КУЭ.

Большинство сетевых компаний является субъектом как ОРЭМ, так и РРЭ. Соответственно и сам коммерческий учет в отношении требований к нему разделен на два вида:

• коммерческий учет на ОРЭМ (технические средства – АИИС КУЭ);

• коммерческий учет на РРЭ (технические средства – АСКУЭ).

Кроме того, к коммерческому учету, т.е. к определению тех показателей, которые служат для начисления обязательств и требований сетевой компании (оплата услуг по транспорту электроэнергии, купля-продажа технологических потерь), следует отнести и измерения величин, необходимых для определения показателей надежности сети в отношении оказания услуг по передаче электроэнергии.

Отметим, что сложившиеся технологии АИИС КУЭ и АСКУЭ по своей функциональной полноте (за исключением функции коммутации нагрузки внутри систем) – это технологии Smart Metering в том понимании, которое мы обсуждали выше. Поэтому далее будем считать эти понятия полностью совпадающими.

Подсистема ИСУЭ на РРЭ, безусловно, самая сложная и трудоемкая часть всей интеллектуальной системы как с точки зрения организации сбора информации (включая измерительные системы (ИС) и средства связи в автоматизированных системах), так и с точки зрения объема точек поставки и соответственно средств измерений. Последние отличаются большим многообразием и сложностью контроля их и метрологических характеристик (МХ).

Если технические требования к ИС на ОРЭМ и к ИС крупных потребителей (по крайней мере потребителей с присоединенной мощностью свыше 750 кВА) принципиально близки, то в отношении нормативного и организационного компонентов имеются сильные различия. Гармоничная их интеграция в среде разных компонентов – основная задача создания современной системы ИСУЭ любой сетевой компании.

Особенностью коммерческого учета для нужд сетевого комплекса – основного бизнеса компании в отличие от учета электроэнергии потребителей, генерирующих источников и сбытовых компаний – является сам характер учетных показателей, вернее, одного из них – технологических потерь электроэнергии. Здесь трудность состоит в том, что границы балансовой принадлежности компании должны оснащаться средствами учета в интересах субъектов рынка – участников обращения электроэнергии, и по правилам, установленным для них, будь то ОРЭМ или РРЭ. А к измерению и учету важнейшего собственного учетного показателя, потерь, отдельные нормативные требования не предъявляются, хотя указанные показатели должны определяться по своим технологиям.

При этом сегодня для эффективного ведения бизнеса перед сетевыми компаниями, по мнению автора, стоит задача корректного определения часовых балансов в режиме, близком к on-line, в условиях, когда часть счетчиков (со стороны ОРЭМ) имеют автоматические часовые измерения электроэнергии, а подавляющее большинство (по количеству) счетчиков на РРЭ (за счет физических лиц и мелкомоторных потребителей) не позволяют получать такие измерения. Актуальность корректного определения фактических потерь следует из необходимости покупки их объема, не учтенного при установлении тарифов на услуги по передаче электроэнергии, а также предоставления информации для решения задач Smart Grid.

В то же время специалистами-практиками часто ставится под сомнение практическая востребованность определения технологических потерь и их составляющих в режиме on-line. Учитывая это мнение, которое не согласуется с разрабатываемыми стратегиями Smart Grid, целесообразно оставить окончательное решение при разработке ИСУЭ за самой компанией.

Cистемы АИИС КУЭ сетевых компаний никогда не создавались целенаправленно для решения самых насущных для них задач, таких как:

1. Коммерческая задача купли-продажи потерь – качественного (прозрачного и корректного в смысле метрологии и требований действующих нормативных документов) инструментального или расчетно-инструментального определения технологических потерь электроэнергии вместе с их составляющими – техническими потерями и потреблением на собственные и хозяйственные нужды сети.

2. Коммерческая задача по определению показателей надежности электроснабжения потребителей.